سایتهای وردپرسی مثل آدمهای معروفی هستند که دائماً به جانشان سوءقصد میشود! خوشبختانه این سامانهٔ مدیریت محتوا، نهایت ایمنی را در اختیار کاربران قرار میدهد؛ اما این تنها گزینهای نیست که میتواند مانع از حمله شود. بسیاری از هکرها صرفاً برای ارضا کنجکاوی و هیجانطلبی، وبسایتها را نابود میکنند. بنابراین زیاد هم نمیشود به این مسئله اتکا کرد که شما راه خودتان را میروید و کاری به کسی ندارید که بخواهد سایتتان را هک کند.

در نتیجه، از آنجایی که همه میتوانند در معرض این حملات باشند، در این مقاله ترفندهایی به شما خواهیم آموخت که سایت خود را در برابر حملات DDoS در وردپرس ایمنتر کنید. بررسی خواهیم کرد که منظور از حملات ddos چیست و درصورتی که مورد این حملات قرار گرفتید بتوانید سایتتان را نجات بدهید.

حمله دیداس (DDoS) چیست و دقیقاً چطور اتفاق میافتد؟

ddos attack که ما فارسی زبانان گاهی به آن دیداس هم میگوییم، از یک طریق صورت میگیرد: ارسال بیش از حد درخواست به سایت!

فرض کنید که یک پشه شما را نیش بزند. با یک نیش، نهایتاً برای چند ثانیه پوستتان ملتهب میشود و خارش میگیرد. دوسه تا نیش پشت سرهم کمی آزردهتان میکند. اما صدها و هزاران نیش ممتد و پشت سرهم از پا درتان میآورد. حملات DDos کاری شبیه به این انجام میدهند.

یعنی هکرها با سیلی از ترافیک و درخواست که میدانند از سطح توان مدیریتی سایت شما بیشتر است به آن حملهور میشوند. و با این کار باعث میشوند سرعت سایتتان به طرز فاحشی پایین بیاید و یا به طورکلی از کار بیفتد.

این اتفاقات باعث میشوند شما کاهش شدید بازدید و فروش و البته اعتبار دامنه را تجربه کنید که مورد آخر بهسختی قابل جبران است. بنابراین منطقیتر است که علاج واقعه را پیش از وقوع بکنید و تا حد ممکن تمام آسیبپذیریها را پوشش بدهید.

پیشنهاد میکنیم مطالعه کنید: « کاملترین لیست ترفندهای امنیت وردپرس»

تفاوت حمله DoS و DDoS چیست؟

حملات داس و دیداس از لحاظ ساختاری شباهت زیادی به یکدیگر دارند؛ اما آنچه تفاوت اصلی حمله DoS و DDoS را رقم میزند، سیستماتیک بودن یا نبودن حمله است. یعنی اگر یک حمله به یک سیستم صورت بگیرد، آن را بهعنوان حمله داس میشناسیم. اما اگر چندین سیستم هماهنگ به یک سیستم خاص حمله کنند، حمله از نوع دیداس صورت گرفته است.

اما در یک بررسی عمیقتر میتوان تفاوت این دو را در جدول زیر خلاصه کرد:

| حملات DoS | حملات DDoS |

| سرواژهٔ Denial-of-Service attacks | سرواژهٔ Distributed Denial-of-Service attack |

| هدف: از کار انداختن وبسایت با استفاده از درخواستهای دسترسی به کامپیوتر | هدف: از دسترس خارج کردن سایت برای کاربران قانونی |

| مبدأ: یک سیستم واحد | مبدأ: چندین سیستم هماهنگ |

| شدت حمله نسبتاً پایین است. | شدت حمله بالاست. |

| حمله داس نسبتاً کند صورت میگیرد. | حملهٔ DDoS ذاتاً سریع است. |

| با بررسی آدرس IP رایانه مهاجم به راحتی می توانید آن را تشخیص دهید. بنابراین می توان آن را به راحتی مسدود کرد. | شناسایی و جلوگیری از حمله DDoS به دلیل درگیر شدن چندین سیستم چالش برانگیز است. به این ترتیب، مسدود کردن آن دشوار است. |

| بسته های دادهٔ مخرب از یک منبع ارسال می شوند. | بسته های دادهٔ مخرب از چند منبع مختلف ارسال می شوند. |

رایجترین حملات داس

|

رایجترین حملات دیداس

|

حمله دیداس چگونه انجام میشود؟

در حملات DDoS از حجم گستردهای از باتنت برای بارگذاری بیش از حد یک شبکه یا سرور هدف با تعداد بسیار بالای درخواست، استفاده میشود تا آن را برای کاربران مورد نظر غیرقابل دسترسی کند.

حالا Botnet چیست؟

Botnet یا باتنت شبکهای از میلیونها رباتها در سیستمهای کامپیوتری آلوده به بدافزار است که تحت کنترل طرف مهاجم به عنوان نقطه مرکزی فعالیتی مخرب را آغاز میکنند.

این نقطه مرکزی به شبکه رباتهای مخرب یا Botnet دستور میدهد تا همزمان اقدامات مجرمانه را در مقیاس بزرگ اجرا کنند. از آنجایی که این باتها همواره تحت کنترل هستند، در اغلب اوقات میتوانند در مقصد بهروزرسانی شوند و رفتار خود را در لحظه بسته به شرایط تغییر دهند.

آیا حمله ddos با cmd ممکن است؟

پاسخ در کمال تاسف بله است. در روش حمله دیداس با استفاده از command در ویندوز، کافی است عامل تهدید آی پی سرور یا رایانه مقصد را در اختیار داشته باشد و بدون نیاز به هیچ نرمافزار جانبی این حمله را انجام بدهد.

مراحل حملۀ دیداس در یک نگاه

در این بخش نگاهی به مراحلی خواهیم داشت که یک مهاجم طی میکند. بنابراین اگر برای آموزش دیداس زدن به این صفحه سر زدهاید، احتمالاً مسیر را از اینجا پیدا خواهید کرد.

مرحله ۱: ایجاد باتنت

برای ایجاد باتنت، هکرها ابتدا سعی میکنند به تعداد زیادی از ابزارهای دیجیتال از جمله موبایل یا دسکتاپ دسترسی پیدا کنند.

مثلاً ممکن است از راه انتشار ویروس یا سایر عوامل مخرب یا هک مستقیم به این دستگاهها دسترسی پیدا کنند و سپس از آنها بهعنوان دستگاه انتشاردهنده استفاده کنند. بنابراین لازم است که دستگاههایی که با سایت شما به هر ترتیبی مرتبط میشوند را ایمن کنید.

مرحله ۲: کنترل Botnetها

در این مرحله، برنامهنویس هکرها آستینها را بالا میزنند و برای باتنتها دستورالعمل طراحی میکنند.

مثلاً دستور نصب یک برنامهٔ کوچک یا سرقت داده را برنامهریزی میکنند. از مدلهای مختلفی که برای کنترل باتنت وجود دارد میتوان به مدل سرور مشتری، مدل P2P وابسته به تأییدیههای پیشرفته و… اشاره کرد. در نهایت پس از انجام این اقدامات هکر میتواند به ابزارها دستور بدهد کاری که کد آن را مینویسد بهطور خودکار انجام بدهند.

مرحله ۳: اجرای حمله

هنگامی که هکر تعداد زیادی ابزار را بدون توجه به هر اتفاقی در دسترس داشته باشد، می تواند حمله DDoS را اجرا کند.

فرقی ندارد که از کدام یک از انواع حمله دیداس استفاده میکند؛ فرآیند ثابت در تمام این روشها ارسال بیشازحد درخواست به مقصد است.

مهاجم معمولاً ابتدا با احتیاط ریکوئست ارسال میکند تا نقصهای امنیتی را تشخیص بدهد. سپس از این نقصها در ارسال دستور به باتنتها استفاده میکند. حملات بهصورت تصاعدی افزایش پیدا میکنند تا نهایتاً سرور را از پا درآورند. بنابراین مهم است که چه زمانی از این تهدید باخبر میشوید.

از کجا بفهمیم هدف حملات DDoS قرار گرفتهایم؟

برخی علائم حمله دیداس گرچه سادهاند، اما باید زنگ کوچکی در یک جای ذهن شما را به صدا در بیاورند. با مشاهده هریک از این علائم باید ذرهای احتمال یک حمله DDoS را بدهید. هرچه تعداد این نشانهها بیشتر باشد، احتمال این که سایت شما مورد حملهی هکرها قرار گرفته باشد بیشتر میشود.

اولین نشانهای که به شما اخطار میدهد که امکان دارد قربانی حمله شده باشید، این است که سرعت سایتتان به طرز چشمگیری و بدون هیچ دلیل مشخصی پایین میآید.

دومین نشانه این است که ترافیک بسیار بالایی را بهصورت غیرعادی جذب میکنید. مثلاً برخی فروشگاههای اینترنتی دوره پیک فروش و جذب ترافیک دارند و عادی است که در برخی برهههای زمانی خاص، ترافیک بالاتری را جذب کنند.

اما اگر در مواقع خارج از انتظاری، مثلاً در فصل رکود و یا بدون هیچ تبلیغ و همکاری ترافیک غیرعادی را تجربه کردید باید احتمال حمله را در نظر بگیرید.

در صورتی که این نشانهها را در سایت خود مشاهده کردید بایستی تست حمله DDoS در وردپرس را انجام بدهید.

تست سایت برای حمله تشخیص حمله DDoS در وردپرس

با وارد کردن دستور زیر در سیستمعامل سرور میتوانید اتصال آی پیهای پورت ۸۰ و ۴۴۳ را بررسی کنید. اگر آیپی حملهکننده را پیدا کردید، آن را با استفاده از فایروال نرمافزاری که در ادامه توضیح خواهیم داد، بلاک کنید:

ss -tan state established | grep ":80\|:443" | awk '{print $4}'| cut -d':' -f1 | sort -n | uniq -c | sort -nr

پیشنهاد میکنیم مطالعه کنید: «هاست چیست؟»

۹ اقدام ضروری برای مقابله با ddos

از آن جایی که این دسته حملات سایبری بهسختی تشخیص داده میشوند، بهتر است اقدامات امنیتی را از همان ابتدای مسیر و با دقت انجام بدهیم.

در مجموع استفاده از ۴ ابزار شامل فایروالها، روترها، سوییچها و Application Front End Hardwareها (نرمافزارهایی که سختافزار را بررسی میکنند) میتوانند کمک شایانی به ایمن سازی وبسایتتان بکنند.

با انجام اقدامات زیر، امنیت سایت را تا حد مطلوبی تضمین میکنید. اما اجازه بدهید تاکید کنیم که حملات دیداس بهصورت کامل و صددرصد قابل پیشگیری نیستند.

۱. غیرفعالسازی XML PRC

حملات دیداس حول محور درخواست میچرخند. هکرها، بهخصوص از ویژگی پینگبک وردپرس به همراه فایل xmlrpc.php برای اجرای چنین حملاتی استفاده میکنند.

پینگبک همان ویژگی در وردپرس است که وقتی لینکسازی داخلی انجام میدهید، آن را بهصورت کامنت یا دیدگاه نمایش میدهد.

این فایل در مسیر public_html هاست شماست و برای غیرفعال کردن آن کافی است دسترسی را روی 000 قرار دهید. معمولاً هکرها پایان صفحه را هدف میگیرند و با هر کلیکی که پینگبکهایشان دریافت کنند تاثیر بزرگی بر منابع سرور میگذارند.

بنابراین XMLRPC در چنین مواقعی به خدمت هک دیداس در میآید. درست مثل سربازی که در میدان جنگ ناگهان به جبهه دشمن برود و به دوستانش شلیک کند.

هدف قرار دادن پینگبک باعث ازیاد درخواستهای HTTP GET و POST و بلاک شدن ترافیک عادی و در نهایت از کار افتادن سرور میشود. ابتدا هکر با ارسال درخواست بررسی میکند تا ببیند فایل xmlrpc.php فعال است یا خیر.

هنگامی که تأیید شد XMLRPC در وبسایت مورد نظر فعال است، با شبکهای از سایتهای ارسالکننده، حمله را با کد زیر آغاز میکند:

POST /xmlrpc.php HTTP/1.1

Host: withinsecurity.com

Connection: keep-alive

Content-Length: 293

<methodCall>

<methodName>pingback.ping</methodName>

<params>

<param>

<value><string>http://173.244.58.36/</string></value>

</param>

<param>

<value><string>https://example.com/blog/how-to-make-a-salad</string></value>

</param>

</params>

</methodCall>

بنابراین با غیرفعال کردن XML PRC میتوانید یکی از مسیرهای نفوذ را ببندید.

۲. استفاده از شبکه توزیع محتوا Cloudflare

CDNها اطلاعات و فایلهای سایت شما را روی سرورهای مختلفی در نقاط پراکندهای بهطور موقت نگهداری میکنند. با اینکه هدف اصلی ایجاد دسترسی سریع کاربران از سراسر دنیا به سایت است، اما این کار مزایای دیگری هم دارد.

مثلاً اگر تمام اطلاعات شما روی یک سرور نگهداری شوند و به آن سرور نفوذ شود، کار خیلی سخت میشود؛ اما اگر هکرها یکی از سرورهای شما را در اروپا هک کنند، سایر سرورها در سایر نقاط دنیا به قوت خود باقی هستند و مراحل بازگردانی بسیار ساده میشود. بهطور کلی شبکه توزیع محتوای Cloudflare به دلایل زیادی دیگری در کنار جلوگیری از حمله دیداس به وبمستران وردپرس پیشنهاد میشود.

پیشنهاد میکنیم مطالعه کنید: « cloudflare چیست و چطور در امنیت وردپرس تاثیر گذار است؟»

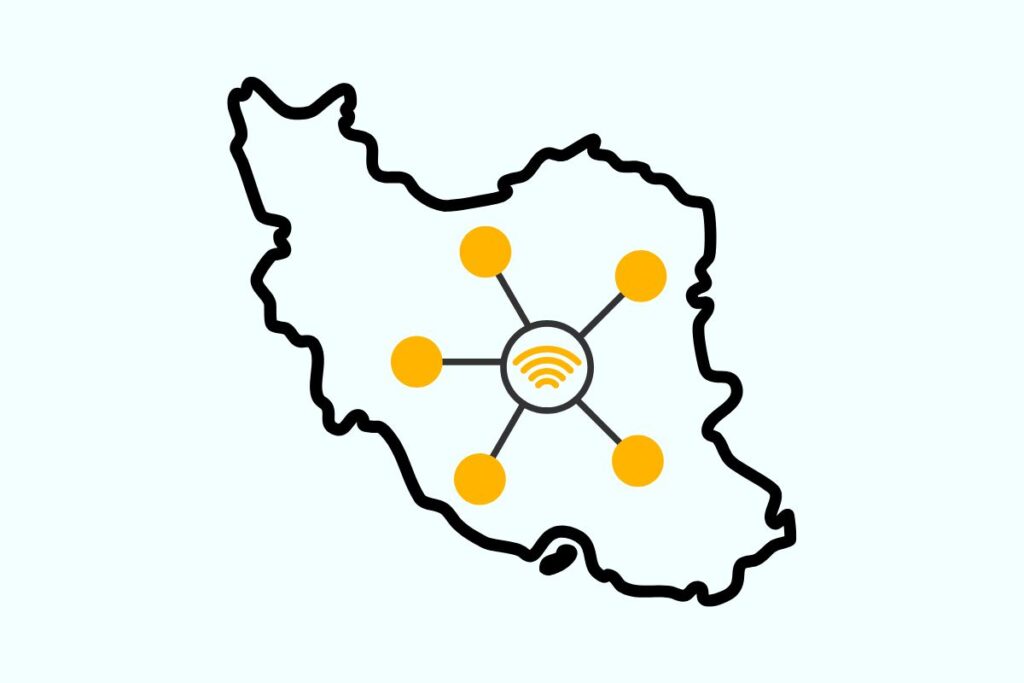

۳. اصلاح معماری شبکه و حمله دیداس در وردپرس

اگر معماری شبکه شما بهدرستی و بادقت طراحی شده باشد، سایت شما در برابر حملات دیداس مقاومت بسیار بالایی خواهد داشت.

به طور مثال اگر منابع اصلی سرورهای شما در موقعیتهای جغرافیایی مختلفی توزیع شدهباشند، آفلاین کردن شما برای هکرها بسیار سختتر خواهد شد. به این صورت که اگر یک سرور مورد حمله قرار بگیرد میتوانید آن را خاموش کنید و همچنان به کاربرانتان خدمات بدهید.

۴. استفاده از سرویس هاست ایمن

سرویسدهنده میزبانی وبسایت شما، میتواند تا حد زیادی در امنیت سایت نقش داشته باشد. استفاده از فایروالهای سختافزاری قدرتمند و بهروز، استفاده از لایسنسهای اورجینال، مانیتورینگ دائمی و نیروهای خبره امنیت شبکه و… همه و همه در تامین ایمنی تاثیرگذار هستند.

اگر سرویسدهنده شما همه چیز را به عهده خودتان میگذارد، بیشتر با مشکلات امنیت وردپرس درگیر خواهید شد.

برای مثال تمام مشترکان لیموهاست، از خدمات ایمنسازی برخوردار میشوند. نیروهای متخصص ما با روشهای محرمانه امنیت را در چند لایه به بالاترین حد ممکن رساندهاند و اقدامات پیشگیرانه همواره در حال بهروزرسانی است.

حتی با این وجود، در صورتی که مورد حمله واقع شوند، سرویس امنیت ویژه آنتیدیداس برایشان طراحی شده است که میتواند از آثار مخرب حمله جلوگیری و حمله را متوقف کند.

۵. پیکربندی فایروال و روتر

پیکربندی دستگاههای شبکه مانند فایروالها و روترها، برای کاهش نقاط ورودی به شبکه شما ضروری است. فایروالها در حملات سایبری بسیاربه کمکتان میآیند.

یکی از کاربردهای فایروال این است که با جلوگیری از شناسایی آدرس IP شما به مهاجمان سایبری اجازه نمیدهد که به سمت سایت شما ترافیک ارسال کنند. روترها نیز دارای تنظیمات و فیلترهای حفاظتی DDoS هستند که میتوانید از آنها برای کنترل دسترسی پروتکلها و انواع بستهها استفاده کنید.

فایروال برنامه وب یا WAF برای فیلتر کردن ترافیک HTTP بین برنامه و اپلیکیشن استفاده میشود. هنگامی که یک مجرم سایبری یک حمله DDoS را در لایه برنامه هدف قرار میدهد، فایروال برنامه بهطور خودکار ترافیک HTTP مخرب را قبل از رسیدن به سایت شما مسدود میکند.

شما میتوانید با پیکربندی خط مشیهایی برای تعیین این که کدام آدرسهای IP در لیست سفید یا سیاه قرار میگیرند، تصمیم بگیرید که چه ترافیکی فیلتر میشود.

۶. مانیتورینگ دائمی ترافیک برای درخواستهای مشکوک

همانطور که در بخش ابتدایی مقاله اشاره کردیم، یکی از اصلیترین مشخصههای یک حملهی DDoS افزایش غیر عادی ترافیک است.

با استفاده از ابزارهای نظارت بر شبکه میتوانید بهخوبی از اوضاع ترافیک وبسایت خود باخبر شوید. ابزارهای نظارت بر ترافیک سایت، شروع حمله DDoS را از همان لحظه اول به شما اطلاع میدهد.

درست است که این ابزارها مشکل را برایتان حل نمیکنند و جلوی حمله را نمیگیرند، اما همین که شما در لحظه درست در جریان حمله قرار بگیرید کمک میکند تا اقدامات را بهموقع انجام بدهید.

۷. تغییر IP سرور و نام DNS

اگر در دام یک حمله DDoS افتادهاید، تغییر IP سرور و نام DNS میتواند حمله را متوقف کند. اما اگر این تغییر را ایجاد کردید و بهبودی صورت نگرفت میتوانید با ارائهدهنده خدمات اینترنتی (ISP) خود تماس بگیرید و از آنها درخواست کنید که ترافیک مخرب را مسدود یا تغییر مسیر دهد.

۸. مقابله با حملات DDOS در لینوکس

برای جلوگیری از این حملات در سیستمعامل لینوکس میتوانید آی پی را بن کنید. برای این کار کافی است دستور UFW لینوکس را برای آیپی موردنظر اجرا کنید:

ufw deny from {IP.Address}

یادتان باشد که آدرس آیپی موردنظر خود را در دستور جایگذاری کنید.

۹. جلوگیری از حملات ddos در وردپرس

علاوه بر تمام مواردی که در لیست بالا برشمردیم، انجام برخی اقدامات در سایت وردپرسی باعث میشود آسیبپذیریهای این سامانه مدیریت محتوا بهتر پوشش داده شوند. در اولین گام مدیریت دسترسیها بایستی ایمن شوند. سپس هشدارها و وایت لیستها تنظیم شوند:

مدیریت دسترسیها و کاربران در وردپرس

بهتر است تنها تعداد معدودی از کاربرانتان به وبسایت وردپرسی دسترسی داشته باشند و البته همین تعداد هم از پسوردهای امن و مسیرهای دسترسی تعیینشده ( و نه مسیرهای دیفالت مثل /wp-admin یا مثلاً نام کاربری Admin) استفاده کنند.

استفاده از ویژگی Mirror

بهتر است یک نسخه سبک از وبسایت وردپرسی خود را روی دامنهای با پسوند متفاوت نگهداری کنید تا در صورت بروز هرگونه اتفاق پیشبینینشده، یک ساختار سادهتر و سبکتر برای بارگزاری و بازیابی سریع در اختیار داشته باشید.

البته نگهداری این نسخهها ملاحظات خاص خود را دارد. البته برخی افزونههای وردپرسی از جمله wp-mirror به شما در میرور کردن سایت کمک میکنند.

آلارمهای هشدار خطر تنظیم کنید

میتوانید برای سایت وردپرسیتان “whitelist” تعیین کنید. اگر تیم شبکهٔ خوبی در اختیار دارید، میتوانید برای شناسایی ترافیک قانونی و امن و ارسال مجوزها از آنها کمک بخواهید. به این ترتیب سادهتر میتوانید درخواستهای مهاجمان را تشخیص بدهید و هنگام ورود چنین درخواستهایی آلارم دریافت کنید.

آشنایی با ۵ نرمافزار حمله ddos

به دلیل رایج بودن این نوع حملات، ابزارهای زیادی تا کنون برای مقابله و رهایی از آن ایجاد شدهاند. اما از میان تمام گزینهها چند نرمافزار بهترین عملکرد را دارند که در این بخش به معرفی آنها میپردازیم:

۱. ابزار SEM SolarWinds

این یک نرمافزار برای کاهش و پیشگیری و حتی توقف حملات DDoS کاربرد دارد. روشی که SEM برای حفظ گزارشها و رویدادها دنبال میکند، آن را به منبعی موثق برای تحقیقات پس از فاجعه و کاهش بروز حملات DDoS تبدیل میکند.

۲. نرمافزار ManageEngine Log360

این ابزار گزارشهای امنیتی را از دستگاههای شبکه، برنامههای کاربردی، سرورها و پایگاههای داده جمع آوری میکند و برای شناسایی تهدیدها در بهترین زمان از آنها استفاده میکند.

اما راستش با ManageEngine Log360، شما چیزی بیش از یک ابزار حفاظتی معمولی DDoS دریافت میکنید. این پلتفرم برای محافظت از شبکه در برابر انواع تهدیدات داخلی و خارجی قابل استفاده است.

۳. ابزار LOIC

با استفاده از این ابزار میتوانید عملکرد تمام شبکه را تست کنید. اگر از نشانههای حمله دیداس ترسیدهاید، با این ابزار میتوانید یک تست فشار از سرور بگیرید و احتمال خود را بسنجید. یادتان باشد که ابزار Loic آدرس IP را پنهان نمیکند.

۴. ابزار Sucuri برای وردپرس

Sucuri یکی از بهترین افزونههای وردپرس است که جز در حمله دیداس در موارد دیگر امنیتی نیز قوی عمل میکند. این ابزار میتواند حملات DDoS لایههای 3، 4 و 7 را مسدود کند. محافظت از بدافزار و هک را فراهم کرده و ویژگی Protect Page را ارائه میدهد.

پیشنهاد میکنیم مطالعه کنید: «DNS چیست؟»

اقدامات بازیابی پس از حمله دیداس چیست؟

اگر مشترک یکی از سرویسهای لیموهاست هستید و به طرز بعیدی ( اقدامات شناسایی آسیبپذیری و مقابله با حملات سایبری در لیموهاست آنقدر قدرتمند است که امکان این اتفاق بسیار پایین است) دچار حمله DDos شدهاید، کار زیادی نباید بکنید. کافی است به پشتیبانی فنی ما اطلاع بدهید تا سرویس آنتی دیداس را برایتان فعال کنند.

با فناوری Anti-DDoS Host، چندین لایه فیلتر برای تمام ترافیک ورودی (بدون افزایش تاخیر) قبل از رسیدن به خدمات شما اعمال میشود. ترافیک سایتهای شما پیش از ورود، در زمان ارسال از سرور با چندین دستگاه مستقل در هاست فیلتر میشوند.

علاوه بر این فرایند اتوماتیک، کارشناسان امنیت ما در لیموهاست همواره در حال پیششناسایی آسیبپذیریها و مانیتورینگ امنیت هستند. بنابراین میتوانیم هرگونه ترافیک مخرب را بدون ایجاد اختلال در عملکرد سایت در هر ناحیه از شبکه از بین ببریم.

اگر از سرویس هاستینگ دیگری استفاده میکنید و با توجه به نشانهها، مطمئن شدهاید که در حال حاضر تحت حمله DDoS هستید، میتوانید با چند تکنیک که در ادامه معرفی خواهیم کرد اوضاع را بهتر کنید. اما پیش از آن اجازه بدهید لایههای دسترسی و امنیت شبکه را بررسی کنیم.

پیش از هر اقدامی برای رفع حملات DDoS بدانید با چه طرف هستید!

ضروریترین گام برای مقابله با حمله DDoS این است که انواع و لایههای آن را بهخوبی بشناسید. اگر با مدل OSI آشنایی دارید میتوانید از بخش بعدی به خواندن ادامه دهید. در غیر این صورت، تمام توجهتان را به ما بدهید تا ۷ لایه اتصال شبکه را بررسی کنیم:

انواع حملات ddos کدامند؟

مدل OSI الگویی است که نشان میدهد اتصالات شبکه در هفت لایه مجزا صورت میگیرند و درست مثل ساختن یک خانه از فونداسیون تا بام، این هفت لایه اتصالات را تشکیل میدهند. بنابراین این که بدانیم سایت ما در کدام لایه مورد حمله قرار گرفته است، میتواند به برطرف شدن آن کمک شایانی بکند.

واضح است که هرچه حملات در لایههای بالاتری باشند، مقابله با آنها دشوارتر خواهد بود. با استفاده از ابزارهایی مثل DDOSIM و سطح حمله را تشخیص بدهید.

۱. حملات لایه Application

حملات این لایه، با عنوان حملات سیلابی لایه 7 یا HTTP هم شناخته میشود. در حمله، لایه برنامه (اپلیکیشن)، لایهای را هدف قرار میدهد که صفحات وب را روی سرور ایجاد میکند. از آنجایی که سرورها چندین فایل را بارگیری میکنند و ریکوئستهای دیتابیس را برای ایجاد یک صفحه وب اجرا میکنند، یک پاسخ HTTP واحد نسبت به درخواست HTTP از نظر محاسباتی سنگینتر است.

دفاع در برابر حملات لایه برنامه دشوار است، زیرا راه آسانی برای تمایز بین ترافیک مخرب و قانونی وجود ندارد.

۲. حملات پروتکلی

حملات پروتکل به تجهیزات شبکه هدف مانند فایروالها و متعادلکنندههای بار است. هدف از این حملات، غلبه بر منابع شبکه به منظور از دسترس خارج کردن آنهاست. حملات پروتکل لایه شبکه و لایه حملونقل را هدف قرار میدهند که به نوبه خود لایه Application را غیر قابل دسترس میکند.

۳. حملات حجمی

هدف حمله حجمی مصرف تمام پهنای باند موجود در شبکه هدف است. در بسیاری از موارد، آنها از تقویت DNS برای استفاده از قابلیتهای بازگشای DNS برای تقویت میزان ترافیک ارسالی به شبکه هدف استفاده میکنند و در نتیجه آن را غیرقابل دسترس میکنند.

با این حال، در برخی موارد، یک باتنت برای پر کردن ترافیک شبکه استفاده میشود. در حالی که پهنای باند مربوط به لایه فیزیکی است، یک حمله حجمی لایه پیوند داده، لایه انتقال و لایه شبکه را هدف قرار میدهد.

اقداماتی که در صورت حملۀ DDoS در وردپرس باید انجام بدهیم

اگر مورد حمله قرار گرفتید، سریعاً دستبهکار شده و مواردی را که در ادامه میگوییم انجام دهید.

۱. پیکربندی فایروال

اولین کاری که پیشنهاد میکنیم انجام بدهید، این است که تنظیمات فایروال را از سمت سرور را محدود کنید و یا فایروال IPTABLES or برای لینوکس و MS-Windows firewall برای ویندوز را پیکربندی کنید.

این اقدام حمله را بلاک میکند، اما ممکن است دسترسی به شبکه سرور را به خطر بیندازد. علاوه براین به دلیل این که ورودی سایت را محدود میکند تا سایت شما در امان باشد، حتی اگر سرورهایتان پاسخگو باشند، دسترسی کاربران نیز محدود میشود.

۲. محدودیت در وبسرور

در مرحله بعد پیشنهاد میکنیم نرخ و تعداد درخواست را در پیکربندی وب سرور محدود کنید. باید هشدار بدهیم که با این اقدام هم ممکن است اختلالاتی در دسترسی کاربران به وجود بیاورد.

علاوه بر این، میزان اثرگذاری این روش برای حملاتی است که در لایههای ابتدایی اتفاق میافتند. بنابراین هکرهایی که IPها را دستکاری میکنند یا از تکنیکهای پیچیدهتر استفاده میکنند میتوانند از این سد محافظتی هم رد شوند.

۳. افزودن سرورهای جدید

این روش ممکن است کمی هزینه و زمان برایتان بتراشد، اما بازهم روشی است که برای سایتهای پرمخاطب و مهم ارزش امتحان کردن دارد. اضافه کردن تعدادی سرور جدید برای توزیع بار میتواند به دفع حمله DDoS کمک کند. در مجموع اگر سایت یا کسب و کار کوچکی دارید این روش به هزینهاش نمیارزد.

۴. تغییر رکوردهای DNS برای دامنهها

این اقدام هم به صورت موقت جواب میدهد. با قراردادن یک فایروال در شبکه و محدود کردن مسیر ورودی میتوانید این راهکار را تقویت کنید. اگر حمله قدرتمند باشد و در لایههای بالاتر مدل OSI در حال انجام باشد بعد از این اقدام هم ادامه مییابد.

فراموش نکنید که در حین برخورد با این حملات، با وجود کاهش دسترسی مخاطبان به سایت، کسبوکارتان در بحران به سر میبرد.

بنابراین برای نگهداری مخاطبان میتوانید از طریق ایمیل یا شبکههای اجتماعی به آنها اطلاعرسانی کنید که سایت شما در حال تغییر است و برای مدتی اختلال در سرویس را تجربه میکنند. سپس به آنها اطمینان بدهید که در اسرع وقت به خدمات قبلیتان باز میگردید و به آنها اطلاعرسانی میکنید.

نحوهٔ بازگردانی سایت پس از حمله DDoS

اول از همه اگر در بخش فنی چندان متخصص نیستید بهتر است از یک توسعهدهنده کمک بخواهید. اگر توسعهدهندهای در دسترس نیست یا تمایل دارید این کار را خودتان شخصاً به عهده بگیرید، اقداماتی برایتان وجود دارند که در ادامه به آنها میپردازیم.

پیشنهاد میکنیم پیش از این حملات مجدد سایت را زیر نظر بگیرید و با ابزارهای تشخیص حمله، پیوسته آمار بگیرید تا کار به بهترین شکل انجام شود. اگر از مشترکان لیموهاست هستید میتوانید از نیروهای فنی ما راهنماییهای ویژه سایت خودتان را نیز دریافت کنید.

لاگها را پاکسازی کنید

هنگامی که یک حمله به سرور DDoS رخ میدهد، دستگاههای مدیریت تهدید یکپارچه، سرورها و فایروالهای شما سعی میکنند تا چندین درخواست DDoS را وارد کنند.

به یاد داشته باشید، این پلتفرمها ممکن است به دلیل حجم فعالیتهای مخرب دچار اختلال شوند. اگر یکی از این پلتفرمها از کار بیفتد، در سراسر سیستمهای مرتبط نیز اختلالاتی به وجود خواهد آمد.

سعی کنید به محض شناسایی حمله سرور DDoS، لاگهای خود را پاک کنید، به خصوص اگر گزارشهای شما به هیچ وجه سودی برایتان نداشته باشد.

پروتکلهای BGP را دوباره راهاندازی کنید

اگر با حملات DDoS در وردپرس در لایههای ۳ و ۴ مواجه شده باشید، اتصالات شما با ارائهدهندگان انتقال و شرکا و همتایانتان در شبکه قطع میشود. پروتکل BGP از پیامهایی استفاده میکند تا به شریک همتا اطلاع دهد که مسیر هنوز ادامه دارد.

هر ارائهدهنده بهطور متفاوتی پیکربندی میکند؛ اما بهطور پیشفرض هر 60 ثانیه این پیامها ارسال میشود. عدم ارسال سه مورد متوالی به این معنی است که مسیر توسط ارائهدهندگان و شرکای شما تنها در یک دقیقه و نیم حذف می شود.

به این ترتیب رتبه شما افت میکند و مسیرهایی که از سمت سایت شما هستند، پاک میشوند. باز هم، دقیقاً چه مدت به ارائهدهندگان شما و تنظیمات آنها بستگی دارد؛ اما این فقط عدم قطعیت در مورد مدت زمان بازیابی را برجسته می کند.

فایروالها را مجدد تنظیم کنید

زمانی که دستگاههای شبکه را آنلاین میکنید، خطر دیگری که با آن مواجه میشوید این است که افزایش ناگهانی ترافیک متوقفشده باعث ایجاد سیل – مانند حمله ثانویه – میشود؛ زیرا این اتصالات تلاش میکنند خودشان را دوباره برقرار کنند.

تجهیزات را به ترتیب اشتباهی بیاورید و بهطور بالقوه میتوانید خود را آماده کنید تا دوباره پایین بیایید؛ زیرا بار به یکباره ظاهر میشود. تنها راه انجام آن این است که درخواست خود را بشناسید و برنامهای برای ترمیم منظم داشته باشید.

نکته ۱: اگر حمله خود به خود متوقف شد یا با برخی از اقدامات مهارش کردید، باید بدانید که در یک امنیت موقت هستید و بهتر است برای بهترین حالت ممکن، سرویس امنیتی ابری مثل سرویسهای ابری بلوط کلود را برای سایت خود فعال کنید.

نکته۲: یادتان باشد که پس از این که سایت شما به حالت ثابت و قابل ارائهای بازگشت، به مخاطبان خود از طریق ایمیل، شبکههای اجتماعی یا سرویس پیامکی و… اطلاع رسانی کنید که آمادهی ارائه خدمات هستید.

سپس با تیم همکارانتان در بخش بازاریابی و فروش به فکر اقداماتی مثل کمپینهای تبلیغاتی و… باشید تا به مخاطبان انگیزه دوبارهای بدهید.

حرف آخر

در این مقاله همه چیز درباره حملات DDoS در وردپرس را بررسی کردیم. به سوال «دیداس چیست؟» پاسخ داده و دربارهٔ نحوه اتفاق افتادن و نشانههای آن صحبت کردیم.

اگر هنوز دربارۀ هریک از بخشهای این مقاله سوالی در ذهن دارید، میتوانید از بخش نظرات زیر همین پست از ما بپرسید و پاسخ بگیرید. اگر تا کنون تجربهای دربارۀ این دست حملات داشتهاید نیز میتوانید تجربیات خود را با سایر کاربران به اشتراک بگذارید.

سوالات پرتکرار

۱. حمله DDoS چیست؟

نوعی از حملات هکری است که با ارسال بیش از حد ریکوئست به سمت سرور انجام میشود. با این ریکوئستهای بیش از حد، سرور اصطلاحاً فلج میشود و هکرها میتوانند از منابع آن استفاده کنند.

۲. تفاوت بین DoS و DDoS چیست؟

حملات داس و دیداس تقریباً مشابهاند. اصلیترین تفاوت آنها در این است که داس از سمت یک سیستم برای حمله به یک سیستم دیگر انجام میشود. اما در حملات دیداس چندین سیستم به یک سیستم واحد حمله میکنند و به همین دلیل این حمله مخربتر است.

۳. برای جلوگیری از حملات DDoS چه کنیم؟

نصب فایروال، استفاده از CDN، استفاده از هاست امن و مطمئن (مثلاً لیموهاست با در اختیار داشتن سیستم امنیتی آنتیدیداس) تا حد خوبی میتواند از سایت شما دربرابر حملات دیداس محافظت کند.

بسیار کامل و جامع توضیح دادین ممنون

سلام نگار جان، ممنون از شما که بهمون فیدبک دادید، خوشحالیم براتون مفید بوده